Archive

42

He had forty-two boxes, all carefully packed,

With his name painted clearly on each:

But, since he omitted to mention the fact,

They were all left behind on the beach.

YBTI @32C3

There will be a “You broke the internet” / We fix the net” assembly @32C3 organised by GnuNet.

There will be a “You broke the internet” / We fix the net” assembly @32C3 organised by GnuNet.

Currently it takes enthusiasts to fill in the gaps between what researchers and companies have released and turn it into something that actually works for the population. We think we need incentives to polish the protocol stack of a GNU Internet, and by GNU we mean that the involved software needs to be free as in free speech, and that we need regulation to actually deploy an upgrade of the Internet to a version that protects its participants from eavesdropping and social correlation.

«Kronenhalle»-Bar

Today the «Kronenhalle»-Bar is getting 50 years old. – Congratulations!

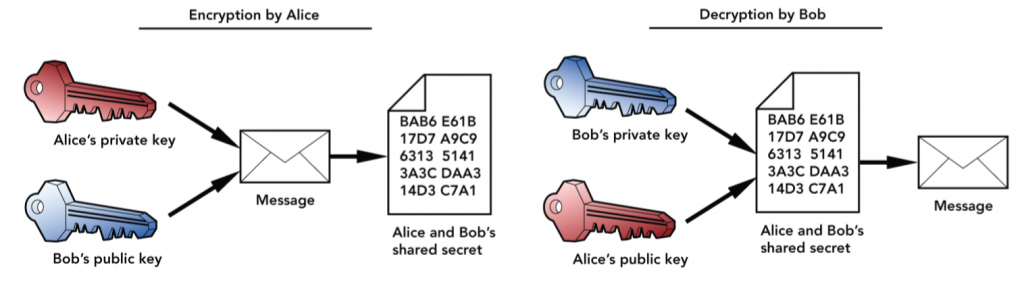

Kerckhoffs’s principle

“The security of a cryptosystem should depend solely on the secrecy of the key and the private randomizer, not of the secrecy of the used cryptographic algorithm.”

“Un grand nombre de combinaisons ingénieuses peuvent répondre au but qu’on veut atteindre dans le premier cas ; dans le second, il faut un système remplissant certaines conditions exceptionnelles, conditions que je résumerai sous les six chefs suivants:

1° Le système doit être matériellement, sinon mathématiquement, indéchiffrable

2° Il faut qu’il n’exige pas le secret, et qu’il puisse sans inconvénient tomber entre les mains de l’ennemi

3° La clef doit pouvoir en être communiquée et retenue sans le secours de notes écrites, et être changée ou modifiée au gré des correspondants

4° Il faut qu’il soit applicable à la correspondance télégraphique

5° Il faut qu’il soit portatif, et que son maniement ou son fonctionnement n’exige pas le concours de plusieurs personnes

6° Enfin, il est nécessaire, vu les circonstances qui en commandent l’application, que le système soit d’un usage facile, ne demandant ni tension d’esprit, ni la connaissance d’une longue série de règles à observer.

Tout le monde est d’accord pour admettre la raison d’être des trois derniers desiderata ; on ne l’est plus, lorsqu’il s’agit des trois premiers.”

ex “La cryptographie militaire” Auguste Kerckhoffs, janvier 1883